еүҚиЁҖ

[size=0.7]еҪ“д»Ҡж—¶д»ЈеҜ№дёҠзҪ‘зҡ„е®үе…ЁжҖ§иҰҒжұӮжҜ”д»ҘеүҚжӣҙй«ҳпјҢchromeе’Ңfirefoxд№ҹйғҪеӨ§еҠӣж”ҜжҢҒзҪ‘з«ҷдҪҝз”ЁHTTPSпјҢиӢ№жһңд№ҹд»Һ2017е№ҙејҖе§ӢеңЁiOS 10зі»з»ҹдёӯејәеҲ¶appдҪҝз”ЁHTTPSжқҘдј иҫ“ж•°жҚ®пјҢеҫ®дҝЎе°ҸзЁӢеәҸд№ҹжҳҜиҰҒжұӮеҝ…йЎ»дҪҝз”ЁHTTPSиҜ·жұӮпјҢз”ұжӯӨеҸҜи§ҒHTTPSеҠҝеңЁеҝ…иЎҢгҖӮ [size=0.7]йғЁиҗҪеңЁиҝҷйҮҢдё»иҰҒз»ҷеӨ§е®¶д»Ӣз»ҚдёҖдёӢд»Җд№ҲжҳҜHTTPSпјҢд»ҘеҸҠеҰӮдҪ•дҪҝз”ЁLetвҖҷs Encryptе…Қиҙ№иҜҒд№ҰдёәзҪ‘з«ҷеҗҜз”ЁHTTPSеҠ еҜҶдј иҫ“еҚҸи®®гҖӮ HTTPSз®Җд»Ӣ[size=0.7]HTTPеҚҸи®®иў«з”ЁдәҺеңЁWebжөҸи§ҲеҷЁе’ҢзҪ‘з«ҷжңҚеҠЎеҷЁд№Ӣй—ҙдј йҖ’дҝЎжҒҜгҖӮHTTPеҚҸи®®д»ҘжҳҺж–Үж–№ејҸеҸ‘йҖҒеҶ…е®№пјҢдёҚжҸҗдҫӣд»»дҪ•ж–№ејҸзҡ„ж•°жҚ®еҠ еҜҶпјҢеҰӮжһңж”»еҮ»иҖ…жҲӘеҸ–дәҶWebжөҸи§ҲеҷЁе’ҢзҪ‘з«ҷжңҚеҠЎеҷЁд№Ӣй—ҙзҡ„дј иҫ“жҠҘж–ҮпјҢе°ұеҸҜд»ҘзӣҙжҺҘиҜ»жҮӮе…¶дёӯзҡ„дҝЎжҒҜпјҢеӣ жӯӨHTTPеҚҸи®®дёҚйҖӮеҗҲдј иҫ“дёҖдәӣж•Ҹж„ҹдҝЎжҒҜпјҢжҜ”еҰӮдҝЎз”ЁеҚЎеҸ·гҖҒеҜҶз ҒзӯүгҖӮ [size=0.7]дёәдәҶи§ЈеҶіHTTPеҚҸи®®зҡ„иҝҷдёҖзјәйҷ·пјҢйңҖиҰҒдҪҝз”ЁеҸҰдёҖз§ҚеҚҸи®®пјҡе®үе…ЁеҘ—жҺҘеӯ—еұӮи¶…ж–Үжң¬дј иҫ“еҚҸи®®HTTPSпјҲе…Ёз§°пјҡHyper Text Transfer Protocol over Secure Socket Layerпјү гҖӮдёәдәҶж•°жҚ®дј иҫ“зҡ„е®үе…ЁпјҢHTTPSеңЁHTTPзҡ„еҹәзЎҖдёҠеҠ е…ҘдәҶSSLеҚҸи®®пјҢSSLдҫқйқ иҜҒд№ҰжқҘйӘҢиҜҒжңҚеҠЎеҷЁзҡ„иә«д»ҪпјҢ并дёәжөҸи§ҲеҷЁе’ҢжңҚеҠЎеҷЁд№Ӣй—ҙзҡ„йҖҡдҝЎеҠ еҜҶгҖӮ [size=0.7]httpдёҺhttpsзҡ„еҮ зӮ№еҢәеҲ«пјҡ

1гҖҒhttpsеҚҸи®®йңҖиҰҒеҲ°CAз”іиҜ·иҜҒд№ҰпјҢдёҖиҲ¬жҳҜ收иҙ№зҡ„гҖӮ

2гҖҒhttpеҚҸи®®иҝҗиЎҢеңЁTCPд№ӢдёҠпјҢжүҖжңүдј иҫ“зҡ„еҶ…е®№йғҪжҳҜжҳҺж–ҮпјҢhttpsиҝҗиЎҢеңЁSSL/TLSд№ӢдёҠпјҢSSL/TLSиҝҗиЎҢеңЁTCPд№ӢдёҠпјҢжүҖжңүдј иҫ“зҡ„еҶ…е®№йғҪз»ҸиҝҮеҠ еҜҶзҡ„гҖӮ

3гҖҒhttpдёҺhttpsжҳҜдёӨз§ҚдёҚеҗҢзҡ„й“ҫжҺҘж–№ејҸпјҢз«ҜеҸЈд№ҹдёҚдёҖж ·пјҢhttpдҪҝз”Ё80з«ҜеҸЈпјҢhttpsдҪҝз”Ё443з«ҜеҸЈгҖӮ

4гҖҒhttpзҡ„иҝһжҺҘеҫҲз®ҖеҚ•пјҢжҳҜж— зҠ¶жҖҒзҡ„пјӣHTTPSеҚҸи®®жҳҜз”ұSSL+HTTPеҚҸи®®жһ„е»әзҡ„еҸҜиҝӣиЎҢеҠ еҜҶдј иҫ“гҖҒиә«д»Ҫи®ӨиҜҒзҡ„зҪ‘з»ңеҚҸи®®пјҢжҜ”httpеҚҸи®®е®үе…ЁгҖӮ HTTPSи§ЈеҶізҡ„й—®йўҳ[size=0.7]дҝЎд»»дё»жңәзҡ„й—®йўҳ

йҮҮз”Ёhttpsзҡ„жңҚеҠЎеҷЁеҝ…йЎ»д»ҺCA пјҲCertificate Authorityпјүз”іиҜ·дёҖдёӘз”ЁдәҺиҜҒжҳҺжңҚеҠЎеҷЁз”ЁйҖ”зұ»еһӢзҡ„иҜҒд№ҰгҖӮиҜҘиҜҒд№ҰеҸӘжңүз”ЁдәҺеҜ№еә”зҡ„жңҚеҠЎеҷЁзҡ„ж—¶еҖҷпјҢе®ўжҲ·з«ҜжүҚдҝЎд»»жӯӨдё»жңәгҖӮ [size=0.7]йҖҡи®ҜиҝҮзЁӢдёӯзҡ„ж•°жҚ®зҡ„жі„еҜҶе’Ңиў«зҜЎж”№

з”ұдәҺhttpеҚҸи®®дёӢдј иҫ“зҡ„еҶ…е®№йғҪжҳҜжҳҺж–ҮпјҢеңЁж•°жҚ®дј иҫ“зҡ„ж•ҙдёӘй“ҫи·Ҝдёӯд»»ж„ҸдёҖдёӘиҠӮзӮ№пјҲи·Ҝз”ұеҷЁгҖҒWiFiзғӯзӮ№гҖҒзҪ‘з»ңиҝҗиҗҘзҪ‘зӯүзӯүпјүйғҪеҸҜд»ҘжӢҝеҲ°дј иҫ“зҡ„ж•°жҚ®д»ҺиҖҢиҝӣиЎҢзӘңж”№пјҲжҜ”еҰӮејәиЎҢжҸ’е…Ҙе№ҝе‘ҠпјүгҖӮ HTTPS SSLиҜҒд№Ұзҡ„йҖүжӢ©[size=0.7]SSLиҜҒд№ҰпјҢз”ЁдәҺеҠ еҜҶHTTPеҚҸи®®пјҢд№ҹе°ұжҳҜHTTPSгҖӮйҡҸзқҖж·ҳе®қгҖҒзҷҫеәҰзӯүзҪ‘з«ҷзә·зә·е®һзҺ°е…Ёз«ҷHttpsеҠ еҜҶи®ҝй—®пјҢжҗңзҙўеј•ж“ҺеҜ№дәҺHttpsжӣҙеҠ еҸӢеҘҪпјҢеҠ дёҠдә’иҒ”зҪ‘дёҠи¶ҠжқҘи¶ҠеӨҡзҡ„дәәйҮҚи§Ҷйҡҗз§Ғе®үе…ЁпјҢз«ҷй•ҝ们з»ҷзҪ‘з«ҷж·»еҠ SSLиҜҒд№Ұдјјд№ҺжҲҗдёәдәҶдёҖз§Қи¶ӢеҠҝгҖӮ [size=0.7]еҰӮжһңжҳҜйҰ–ж¬ЎиҖғиҷ‘дёәзҪ‘з«ҷйғЁзҪІHTTPSпјҢдј°и®ЎеңЁйҖүжӢ©иҜҒд№ҰдёҠдјҡжңүдәӣеӨҙз–јпјҢжҹҘйҳ…дёҖдәӣиө„ж–ҷеҗҺеҸ‘зҺ°иҝҷйҮҢиҰҒиҖғиҷ‘зҡ„еӣ зҙ зЎ®е®һжңүеҫҲеӨҡпјҢжҜ”еҰӮжҳҜеҗҰж”ҜжҢҒеӨҡеҹҹеҗҚгҖҒжіӣеҹҹеҗҚгҖҒдҝқйўқгҖҒиҜҒд№Ұзҡ„д»·ж јиҝҳжңүжөҸи§ҲеҷЁдёҠзҡ„е°Ҹеӣҫж Үж ·ејҸеҢәеҲ«зӯүзӯүгҖӮ

зӣ®еүҚдё»жіЁзҡ„SSLиҜҒд№Ұдё»иҰҒеҲҶдёәDV SSLгҖҒOV SSLгҖҒEV SSLгҖҒиҝҳжңүиҮӘзӯҫеҗҚиҜҒд№ҰгҖӮ DV SSLпјҲ Domain Validation SSLпјү[size=0.7]DV SSLиҜҒд№ҰжҳҜеҸӘйӘҢиҜҒзҪ‘з«ҷеҹҹеҗҚжүҖжңүжқғзҡ„з®Җжҳ“еһӢпјҲClass 1зә§пјүSSLиҜҒд№ҰпјҢеҸҜ10еҲҶй’ҹеҝ«йҖҹйўҒеҸ‘пјҢиғҪиө·еҲ°еҠ еҜҶдј иҫ“зҡ„дҪңз”ЁпјҢдҪҶж— жі•еҗ‘з”ЁжҲ·иҜҒжҳҺзҪ‘з«ҷзҡ„зңҹе®һиә«д»ҪгҖӮ зӣ®еүҚеёӮйқўдёҠзҡ„е…Қиҙ№иҜҒд№ҰйғҪжҳҜиҝҷдёӘзұ»еһӢзҡ„пјҢеҸӘжҳҜжҸҗдҫӣдәҶеҜ№ж•°жҚ®зҡ„еҠ еҜҶпјҢдҪҶжҳҜеҜ№жҸҗдҫӣиҜҒд№Ұзҡ„дёӘдәәе’Ңжңәжһ„зҡ„иә«д»ҪдёҚеҒҡйӘҢиҜҒгҖӮ OV SSL пјҲOrganization Validation SSLпјү[size=0.7]OV SSL,жҸҗдҫӣеҠ еҜҶеҠҹиғҪ,еҜ№з”іиҜ·иҖ…еҒҡдёҘж јзҡ„иә«д»Ҫе®Ўж ёйӘҢиҜҒ,жҸҗдҫӣеҸҜдҝЎиә«д»ҪиҜҒжҳҺгҖӮ е’ҢDV SSLзҡ„еҢәеҲ«еңЁдәҺпјҢOV SSL жҸҗдҫӣдәҶеҜ№дёӘдәәжҲ–иҖ…жңәжһ„зҡ„е®Ўж ёпјҢиғҪзЎ®и®ӨеҜ№ж–№зҡ„иә«д»ҪпјҢе®үе…ЁжҖ§жӣҙй«ҳгҖӮ жүҖд»ҘиҝҷйғЁеҲҶзҡ„иҜҒд№Ұз”іиҜ·жҳҜ收иҙ№зҡ„гҖӮ EV SSL пјҲ Extended Validation SSL Certificateпјү[size=0.7]жңҖе®үе…ЁгҖҒжңҖдёҘж јEV SSLиҜҒд№ҰйҒөеҫӘе…Ёзҗғз»ҹдёҖзҡ„дёҘж јиә«д»ҪйӘҢиҜҒж ҮеҮҶпјҢжҳҜзӣ®еүҚдёҡз•Ңе®үе…Ёзә§еҲ«жңҖй«ҳзҡ„йЎ¶зә§ (Class 4зә§)SSLиҜҒд№ҰгҖӮ йҮ‘иһҚиҜҒеҲёгҖҒ银иЎҢгҖҒ第дёүж–№ж”Ҝд»ҳгҖҒзҪ‘дёҠе•ҶеҹҺзӯүпјҢйҮҚзӮ№ејәи°ғзҪ‘з«ҷе®үе…ЁгҖҒдјҒдёҡеҸҜдҝЎеҪўиұЎзҡ„зҪ‘з«ҷпјҢж¶үеҸҠдәӨжҳ“ж”Ҝд»ҳгҖҒе®ўжҲ·йҡҗз§ҒдҝЎжҒҜе’ҢиҙҰеҸ·еҜҶз Ғзҡ„дј иҫ“гҖӮ иҝҷйғЁеҲҶзҡ„йӘҢиҜҒиҰҒжұӮжңҖй«ҳпјҢз”іиҜ·иҙ№з”Ёд№ҹжҳҜжңҖиҙөзҡ„гҖӮ [size=0.7]д»ҘдёҠиҜҒд№ҰеңЁжөҸи§ҲеҷЁдёҠйғҪдјҡжҳҫзӨәзәўиүІе°Ҹй”ҒеӨҙзҡ„еӣҫж ҮпјҢдҫӢеҰӮпјҡ

[img=0,100]http://ss.csdn.net/p?http://mmbiz.qpic.cn/mmbiz_png/0 ... 6tzZ9bvj6qE4jHF9Kg/[/img]

д№ҹеҸҜд»ҘйҖҡиҝҮжөҸи§ҲеҷЁжқҘжҹҘзңӢжҹҗдёӘзҪ‘з«ҷзҡ„иҜҒд№ҰдҝЎжҒҜжқҘеҫ—зҹҘиҝҷдёӘзҪ‘з«ҷдҪҝз”Ёзҡ„жҳҜд»Җд№Ҳжңәжһ„жҸҗдҫӣзҡ„иҜҒд№ҰгҖӮ [size=0.7]жң¬ж–ҮйҮҚзӮ№и®Іи§Је…Қиҙ№DVиҜҒд№Ұзҡ„йҖүжӢ©пјҢдёҖиҲ¬дёӘдәәзҪ‘з«ҷжҲ–еҲӣдёҡе…¬еҸёеҲқжңҹзҡ„зҪ‘з«ҷйғҪеҸҜд»ҘйҖүз”ЁжӯӨзұ»иҜҒд№ҰгҖӮ LetвҖҷs Encrypt SSLиҜҒд№Ұ[size=0.7][img=0,100]http://ss.csdn.net/p?http://mmbiz.qpic.cn/mmbiz_png/0 ... AbAP7Zpu9OC7Ne4R7Q/[/img]

1гҖҒLetвҖҷs EncryptжҳҜеӣҪеӨ–дёҖдёӘе…¬е…ұзҡ„е…Қиҙ№SSLйЎ№зӣ®пјҢз”ұ Linux еҹәйҮ‘дјҡжүҳз®ЎпјҢе®ғзҡ„жқҘеӨҙдёҚе°ҸпјҢз”ұMozillaгҖҒжҖқ科гҖҒAkamaiгҖҒIdenTrustе’ҢEFFзӯүз»„з»ҮеҸ‘иө·пјҢзӣ®зҡ„е°ұжҳҜеҗ‘зҪ‘з«ҷиҮӘеҠЁзӯҫеҸ‘е’Ңз®ЎзҗҶе…Қиҙ№иҜҒд№ҰпјҢд»ҘдҫҝеҠ йҖҹдә’иҒ”зҪ‘з”ұHTTPиҝҮжёЎеҲ°HTTPSгҖӮ

2гҖҒLetвҖҷs Encryptе®үиЈ…йғЁзҪІз®ҖеҚ•гҖҒж–№дҫҝпјҢзӣ®еүҚд№ҹе·Із»ҸжңүзҺ°жҲҗзҡ„е®үиЈ…и„ҡжң¬пјҢеҸҜд»ҘеҫҲеҝ«зҡ„е®ҢжҲҗиҜҒд№Ұзҡ„з”іиҜ·еҸҠеҸ‘ж”ҫгҖӮ

3гҖҒзӣ®еүҚLetвҖҷs Encryptе…Қиҙ№иҜҒд№Ұзҡ„жңүж•ҲжңҹеҸӘжңү90еӨ©пјҢз”ұдәҺLetвҖҷs Encryptзҡ„иҜҒд№ҰеұһдәҺиҮӘеҠЁзӯҫеҸ‘зҡ„пјҢжүҖд»ҘжҲ‘们д№ҹеҸҜд»ҘиҮӘе·ұеҶҷи„ҡжң¬жқҘе®һзҺ°е®ҡжңҹиҮӘеҠЁжӣҙж–°LetвҖҷs EncryptиҜҒд№ҰпјҢиҫҫеҲ°дёҖеҠіж°ёйҖёзҡ„ж•ҲжһңгҖӮ StartSSLиҜҒд№Ұ[size=0.7][img=0,100]http://ss.csdn.net/p?http://mmbiz.qpic.cn/mmbiz_png/0 ... JMK71dX3mln5RT2fXw/[/img]

1гҖҒStartSSLжҳҜStartComе…¬еҸёж——дёӢзҡ„SSLиҜҒд№ҰпјҢеә”иҜҘз®—жҳҜе…Қиҙ№SSLиҜҒд№Ұдёӯзҡ„вҖңйј»зҘ–вҖқпјҢжңҖж—©жҸҗдҫӣе®Ңе…Ёе…Қиҙ№зҡ„SSLиҜҒд№Ұ并且被еҗ„еӨ§жөҸи§ҲеҷЁжүҖж”ҜжҢҒзҡ„жҒҗжҖ•е°ұеҸӘжңүStartSSLиҜҒд№ҰдәҶгҖӮд»»дҪ•дёӘдәәйғҪеҸҜд»Ҙд»ҺStartSSLдёӯз”іиҜ·еҲ°е…Қиҙ№дёҖе№ҙзҡ„SSLиҜҒд№ҰгҖӮ

2гҖҒеҰӮжһңдҪ жңүзңӢж–°й—»пјҢд№ҹи®ёе·Із»ҸзҹҘйҒ“дәҶвҖңMozillaжӯЈејҸжҸҗи®®е°ҶеҒңжӯўдҝЎд»» WoSign е’Ң StartCom зӯҫеҸ‘зҡ„ж–°иҜҒд№ҰвҖқпјҢеҜ№дәҺStartSSLиҜ·и§ӮеҜҹдәӢжҖҒеҸ‘еұ•еҗҺеҶҚи°Ёж…ҺдҪҝз”ЁгҖӮ LetвҖҷs encryptиҜҒд№Ұе®үиЈ…[size=0.7][img=0,100]http://ss.csdn.net/p?http://mmbiz.qpic.cn/mmbiz_png/0 ... MxTLHNynzYTzypqnwg/[/img]

еҲ©з”Ёи„ҡжң¬еҝ«йҖҹиҺ·еҸ–LetвҖҷs Encrypt SSLиҜҒд№ҰпјҢе®ҳж–№жҺЁиҚҗзҡ„иҮӘеҠЁеҢ–иҜҒд№ҰйўҒеҸ‘е’Ңе®үиЈ…и„ҡжң¬жҳҜCertbotпјҢжүҖд»ҘиҝҷйҮҢд№ҹжҳҜйҮҮз”ЁиҝҷдёӘи„ҡжң¬иҝӣиЎҢе®үиЈ…пјҲжү§иЎҢи„ҡжң¬йңҖиҰҒrootжқғйҷҗ пјүгҖӮ

иҺ·еҸ–и„ҡжң¬пјҡ $ wget https://dl.eff.org/certbot-auto$ chmod a+x certbot-auto$ mv certbot-auto /usr/local/sbin/[size=0.7]иҺ·еҸ–иҜҒд№Ұпјҡ $ cd /usr/local/sbin$ ./certbot-auto certonly[size=0.7][img=0,100]http://ss.csdn.net/p?http://mmbiz.qpic.cn/mmbiz_png/0 ... 1htfeQ0pZKicj1qXDw/[/img]

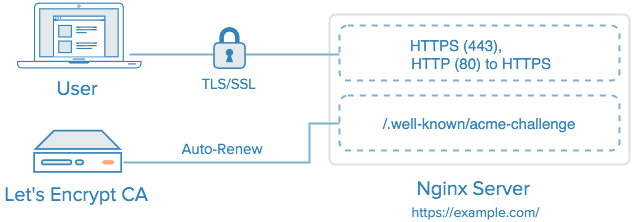

иҫ“е…Ҙ并йҖүжӢ©иҮӘе·ұзҡ„з«ҷзӮ№ж №зӣ®еҪ•пјҢд№ҹеҸҜд»ҘиҮӘе·ұжҢҮе®ҡдёҖдёӘзӣ®еҪ•пјҢиҰҒзЎ®дҝқиғҪеӨҹи®ҝй—®еҲ°пјҢиҺ·еҸ–иҜҒд№ҰиҝҮзЁӢдёӯLetвҖҷs encryptдјҡеңЁз«ҷзӮ№зӣ®еҪ•дёӢйҡҸжңәз”ҹжҲҗдёҖдёӘж–Ү件пјҢ并еңЁеӨ–йғЁи®ҝй—®пјҢд»ҘйӘҢиҜҒдҪ жҳҜеҗҰеҜ№иҝҷдёӘеҹҹеҗҚжңүжүҖжңүжқғгҖӮ [size=0.7]иҮӘе®ҡд№үзӣ®еҪ•пјҢеҰӮдёӢNginxй…ҚзҪ®пјҡ location /.well-known/acme-challenge/ { root /var/www/challenges/;}[size=0.7]йӘҢиҜҒиҝҮзЁӢеҸҠз”ҹжҲҗиҜҒд№ҰиҝҮзЁӢиҫ“еҮәпјҡ [size=0.7]д»ҘдёҠеӣҫеҪўе®үиЈ…жӯҘйӘӨиҝҮзЁӢд№ҹеҸҜд»Ҙз»ҹдёҖдҪҝз”ЁдёҖжқЎе‘Ҫд»ӨжҢҮе®ҡеҸӮж•°жқҘе®һзҺ°пјҢзӣҙжҺҘеңЁе‘Ҫд»ӨиЎҢдёӯжҢҮе®ҡwebrootзӣ®еҪ•д»ҘеҸҠйңҖиҰҒиҺ·еҸ–иҜҒд№Ұзҡ„еҹҹеҗҚпјҡ

$ ./certbot-auto certonly --webroot -w /var/www/challenges -d example.com -d www.example.com[size=0.7]жңҖз»Ҳиҫ“еҮәеҰӮдёӢеҶ…е®№пјҢиЎЁзӨәиҜҒд№Ұе·Із»ҸиҺ·еҸ–жҲҗеҠҹпјҡ [size=0.7]жҹҘзңӢдёҖдёӢз”ҹжҲҗзҡ„иҜҒд№Ұзӯүж–Ү件пјҡ [size=0.7]еҰӮжһңзҪ‘з«ҷжҳҜеӨҡеҸ°жңҚеҠЎеҷЁйӣҶзҫӨпјҢд№ҹдёҚйңҖиҰҒеҶҚйҮҚж–°жү§иЎҢд»ҘдёҠжӯҘйӘӨпјҢзӣҙжҺҘжӢ·иҙқиҝҷдёӘиҜҒд№Ұзӣ®еҪ•/etc/letsencryptеҲ°йӣҶзҫӨдёӯеҸҰеӨ–зҡ„жңҚеҠЎеҷЁеҚіеҸҜпјҢжіЁж„ҸиҝҷйҮҢйқўжңү4дёӘиҪҜй“ҫжҺҘйңҖиҰҒйҮҚе»әгҖӮ

[size=0.7]й…ҚзҪ®зҪ‘з«ҷдҪҝз”ЁHTTPSи®ҝй—®пјҢеңЁNginxдёӯйңҖиҰҒеҗҢж—¶з»‘е®ҡдёӨдёӘServerеҲҶеҲ«зӣ‘еҗ¬80пјҲHTTPпјүеҸҠ443пјҲHTTPSпјүз«ҜеҸЈгҖӮ

Nginxе…ій”®й…ҚзҪ®жё…еҚ•пјҡ server { listen 80; server_name yourdomain.com www.yourdomain.com; ##80з«ҜеҸЈжҺҘ收зҡ„иҜ·жұӮзӣҙжҺҘйҮҚе®ҡеҗ‘еҲ°HTTPSз«ҜеҸЈ return 301 https://www.yourdomain.com$request_uri; ##....}server { listen 443 default ssl; ssl on; ssl_certificate /etc/letsencrypt/live/yourdomain.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/yourdomain.com/privkey.pem; ssl_protocols TLSv1 TLSv1.1 TLSv1.2; ssl_prefer_server_ciphers on; server_name yourdomain.com www.yourdomain.com; ##...}

й…ҚзҪ®е®ҢжҲҗеҗҺйҮҚиҪҪе…ҘNginxй…ҚзҪ®еҚіеҸҜз”ҹж•ҲпјҢеҶҚж¬ЎйҖҡиҝҮжөҸи§ҲеҷЁи®ҝй—®дҪ зҡ„зҪ‘з«ҷе°ұеҸҜд»ҘзңӢеҲ°з»ҝиүІе°Ҹй”ҒеӨҙзҡ„еӣҫж ҮдәҶгҖӮ

йғЁеҲҶйЎөйқў&иҜ·жұӮй…ҚзҪ®HTTPS[size=0.7]еҰӮжһңжҳҜеҸӘжғійғЁеҲҶйЎөйқўдҪҝз”ЁHTTPSзҡ„иҜқпјҢеҲҷйңҖиҰҒеңЁдёӨдёӘserver{}еҲҶеҲ«иҝӣиЎҢи®ҫзҪ®пјҢзӣ‘еҗ¬80з«ҜеҸЈзҡ„serverйҖҡиҝҮlocationжқҘиҜҶеҲ«пјҢеҰӮжһңжҳҜйңҖиҰҒеҠ HTTPSзҡ„иҜ·жұӮи·Ҝеҫ„пјҢжҠҠиҝҷдёӘиҜ·жұӮrewriteеҲ°httpsпјҲ443пјүпјҢзӣ‘еҗ¬443з«ҜеҸЈзҡ„serverйҖҡиҝҮlocationжқҘиҜҶеҲ«пјҢеҰӮжһңжҳҜдёҚйңҖиҰҒеҠ HTTPSзҡ„иҜ·жұӮж—¶пјҢжҠҠиҝҷдёӘиҜ·жұӮrewriteеҲ°httpпјҲ80пјүгҖӮ [size=0.7]й…ҚзҪ®йғЁеҲҶHTTPSз•Ҙдёәйә»зғҰдёҖдәӣпјҢеӣ дёәиҝҳиҰҒиҖғиҷ‘еҲ°йЎөйқўдёҠеҠ иҪҪзҡ„дёҖдәӣиө„жәҗпјҢеҠ HTTPSзҡ„йЎөйқўдёӯеј•з”Ёзҡ„иө„жәҗд№ҹиҰҒжҳҜHTTPSзҡ„пјҢдёҚ然иҝҷдёӘHTTPSе°ұжІЎжңүд»Җд№Ҳж„Ҹд№үпјҲе…¶дёӯеј•з”Ёзҡ„jsи„ҡжң¬иҝҳжҳҜжңүиў«зҜЎж”№зҡ„йЈҺйҷ©пјүгҖӮ [size=0.7]йЎөйқўдёҠеҰӮжһңеј•з”ЁдәҶйқһhttpsзҡ„иө„жәҗпјҢжөҸи§ҲеҷЁдёҠзҡ„е°Ҹеӣҫж Үе°ұеҸҳжҲҗдәҶдёҚжҳҜз»ҝиүІзҡ„пјҢиҝҷж—¶еҖҷйңҖиҰҒиҮӘе·ұйҖҗжӯҘжҺ’жҹҘгҖӮ [size=0.7]еҰӮжһңжҳҜеҒҡеҫ®дҝЎзҡ„е°ҸзЁӢеәҸејҖеҸ‘жҲ–иҖ…APPејҖеҸ‘ж—¶еҝ…йңҖиҰҒз”ЁHTTPSиҜ·жұӮпјҢиҖҢеҜ№еә”зҪ‘з«ҷеҸҲдёҚжғідҪҝз”ЁHTTPSж—¶пјҢдҪҝз”ЁжӯӨж–№жЎҲеҚіеҸҜгҖӮ [size=0.7]еҒҮеҰӮжғіе®һзҺ°зҷ»еҪ•йЎөдҪҝз”ЁHTTPSпјҢе…¶е®ғйЎөйқўд»Қ然жҳҜHTTPпјҢеҸҜеҸӮиҖғеҰӮдёӢпјҢ [size=0.7]NginxйғЁеҲҶй…ҚзҪ®жё…еҚ•пјҡ server { listen 80; ##е…¶е®ғиҜ·жұӮиҪ¬еҲ°еҗҺз«ҜжңҚеҠЎеҷЁеӨ„зҗҶ location / { proxy_pass http://server_list; proxy_set_header X-Real-IP $remote_addr; } ##еҰӮжһңжҳҜзҷ»еҪ•йЎөйқўиҜ·жұӮпјҢйҮҚе®ҡеҗ‘еҲ°https location ^~ /login{ rewrite ^ https://$server_addr$request_uri? permanent; } ##... }server { listen 443 ssl; ssl on; ssl_certificate /etc/letsencrypt/live/yourdomain.com/fullchain.pem; ssl_certificate_key /etc/letsencrypt/live/yourdomain.com/privkey.pem; ##е…¶е®ғиҜ·жұӮйҮҚе®ҡеҗ‘еҲ°httpз«ҜеҸЈиҝӣиЎҢеӨ„зҗҶ location / { rewrite ^ http://$server_addr$request_uri? permanent; } ##еҰӮжһңжҳҜзҷ»еҪ•йЎөйқўиҜ·жұӮпјҢиҪ¬еҲ°еҗҺз«ҜжңҚеҠЎеҷЁеӨ„зҗҶ location ^~ /login{ proxy_pass http://server_list; proxy_redirect off; proxy_set_header Host $host; proxy_set_header X-Real-Ip $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header X-Forwarded-Proto $scheme; } ##...}LetвҖҷs Encrypt иҮӘеҠЁжӣҙж–°иҜҒд№Ұ[size=0.7]LetвҖҷs Encrypt иҜҒд№Ұзҡ„жңүж•Ҳжңҹдёә90еӨ©пјҢе»әи®®жҳҜжҜҸ60еӨ©жӣҙж–°иҜҒд№ҰпјҢд»Ҙе…ҚжңүиҜҜе·®еҪұе“ҚжӯЈеёёжңҚеҠЎпјҢиҜҒд№ҰиҮӘеҠЁжӣҙж–°еҸҜд»ҘйҖҡиҝҮиҝҗиЎҢcertbot-autoжқҘиҝӣиЎҢгҖӮ

дёәжүҖжңүе·Іе®үиЈ…иҜҒд№Ұзҡ„еҹҹеҗҚжӣҙж–°пјҢиҝҗиЎҢеҰӮдёӢе‘Ҫд»Өпјҡ $ ./certbot-auto renew[size=0.7]е‘Ҫд»Өжү§иЎҢиҝҮзЁӢдјҡжЈҖжҹҘиҜҒд№Ұзҡ„еҲ°жңҹж—ҘжңҹпјҢеҰӮжһңиҜҒд№ҰиҝҳжңӘеҲ°жңҹдјҡжҸҗзӨәдҪ зҡ„иҜҒд№Ұе°ҡжңӘеҲ°жңҹпјҢиҫ“еҮәеҰӮдёӢпјҡ Saving debug log to /var/log/letsencrypt/letsencrypt.log-------------------------------------------------------------------------------Processing /etc/letsencrypt/renewal/yourdomain.com.conf-------------------------------------------------------------------------------Cert not yet due for renewalThe following certs are not due for renewal yet: /etc/letsencrypt/live/yourdomain.com/fullchain.pem (skipped)No renewals were attempted.[size=0.7]жіЁж„ҸпјҡеҰӮжһңдҪ еҲӣе»әдәҶеӨҡдёӘеҹҹеҗҚзҡ„иҜҒд№ҰпјҢиҝҷйҮҢд№ҹеҸӘжҳҫзӨәеҹәжң¬еҹҹеҗҚзҡ„дҝЎжҒҜпјҢдҪҶиҜҒд№Ұжӣҙж–°дјҡеҜ№иҜҒд№ҰеҢ…еҗ«зҡ„жүҖжңүеҹҹеҗҚжңүж•ҲгҖӮ

дёәзЎ®дҝқиҜҒд№Ұж°ёдёҚиҝҮжңҹпјҢйңҖиҰҒеўһеҠ дёҖдёӘcronзҡ„е®ҡжңҹжү§иЎҢд»»еҠЎпјҢз”ұдәҺжӣҙж–°иҜҒд№Ұи„ҡжң¬йҰ–е…ҲдјҡжЈҖжҹҘиҜҒд№Ұзҡ„еҲ°жңҹж—ҘжңҹпјҢ并且仅еҪ“иҜҒд№Ұи·қзҰ»е°‘дәҺ30еӨ©ж—¶жүҚдјҡжү§иЎҢжӣҙж–°пјҢеӣ жӯӨеҸҜд»Ҙе®үе…Ёзҡ„еҲӣе»әжҜҸе‘Ёз”ҡиҮіжҜҸеӨ©иҝҗиЎҢзҡ„cronд»»еҠЎгҖӮ

зј–иҫ‘crontabжқҘеҲӣе»әдёҖдёӘе®ҡж—¶и°ғеәҰд»»еҠЎпјҲйңҖиҰҒrootжқғйҷҗпјүпјҢиҝҗиЎҢпјҡ $ sudo crontab -e[size=0.7]ж·»дёӢд»ҘдёӢд»Јз Ғпјҡ 30 3 * * 1 /usr/local/sbin/certbot-auto renew >> /var/log/letsencrypt-renew.log40 3 * * 1 /usr/local/nginx/sbin/nginx -s reload[size=0.7]д»ҘдёҠд»Јз ҒдёәеҲӣе»әдёӨдёӘе®ҡж—¶и°ғеәҰд»»еҠЎпјҢе…ҲжҳҜеңЁжҜҸе‘ЁдёҖзҡ„дёҠеҚҲ3:30жү§иЎҢcertbot-auto renewе‘Ҫд»ӨжқҘжӣҙж–°иҜҒд№ҰпјҢ然еҗҺжҳҜеңЁжҜҸе‘ЁдёҖдёҠеҚҲ3:40ж—¶йҮҚж–°еҠ иҪҪNginxпјҢд»ҘдҪҝз”Ёжӣҙж–°зҡ„иҜҒд№ҰпјҢе‘Ҫд»Өз”ҹжҲҗзҡ„logе°ҶйҖҡиҝҮз®ЎйҒ“иҫ“еҮәеҲ°/var/log/letsencrypt-renew.logж—Ҙеҝ—ж–Ү件гҖӮ

иҮіжӯӨпјҢдҪ зҡ„зҪ‘з«ҷе°ұе·Із»ҸејҖдҪҝз”Ёе…Қиҙ№зҡ„LetвҖҷs Encrypt TLS/SSLиҜҒд№ҰжқҘе®үе…Ёең°жҸҗдҫӣHTTPSеҶ…е®№гҖӮ жҖ»з»“[size=0.7]ж•ҙдёӘиҝҮзЁӢй…ҚзҪ®е®ҢжҜ•еҗҺеҸ‘зҺ°HTTPSжІЎжңүжғіеғҸдёӯйӮЈд№ҲйҡҫпјҲдёӯеӨ§еһӢзҪ‘з«ҷдҫӢеӨ–пјҢиҰҒиҖғиҷ‘зҡ„еӣ зҙ иҰҒеӨҡдёҖдәӣпјүпјҢй…ҚзҪ®HTTPSиҝҷйғЁеҲҶе·ҘдҪңдёҖиҲ¬жҳҜз”ұиҝҗз»ҙйғЁй—Ёзҡ„еҗҢдәӢжқҘиҝӣиЎҢпјҢдёҺејҖеҸ‘еҗҢеӯҰзҡ„е…ізі»дёҚжҳҜеҫҲеӨ§пјҢдәҶи§ЈеҚіеҸҜгҖӮ [size=0.7]

|